Жаропонижающие средства для детей назначаются педиатром. Но бывают ситуации неотложной помощи при лихорадке, когда ребенку нужно дать лекарство немедленно. Тогда родители берут на себя ответственность и применяют жаропонижающие препараты. Что разрешено давать детям грудного возраста? Чем можно сбить температуру у детей постарше? Какие лекарства самые безопасные?

Всем привет! Безопасность и ещё раз безопасность! Если вы ранее читали на моём блоге статью « », то наверняка заинтересовались дополнительной безопасностью для своего сайта. Да и вообще, любой адекватный вебмастер должен любить и оберегать своё детище. В этой статье я расскажу обо всех опциях плагина All In One WP Security и покажу как их правильно настроить.

Важно

На моём блоге есть серия уроков « ». И если вы настроили безопасность сайта с учётом рекомендаций этих уроков то учтите, что плагин All In One WP Security продублирует функции других плагинов защиты. Например, функции:

- блокировка IP адреса после неверных попыток авторизации

- капча в комментариях

- смена страницы входа в админку и прочее

Поэтому, оставьте всё как есть и не устанавливайте плагин, или по мере настройки плагина All In One WP Security внимательно анализируйте функции защиты, чтобы они не дублировались функциями уже установленных плагинов. И если увидели дубль, то отключайте дублирующий плагин, чтобы все настройки All In One WP Security работали правильно.

Возможно, вы спросите меня, почему в курсе по созданию блога своими руками я порекомендовал настраивать безопасность WordPress через интеграцию кода, отдельными плагинами и прочее? Дело в альтернативе. И между прочим, по моим замерам скорости загрузки и в целом работы сайта, я не заметил разницы между всеми задействованными рекомендациями из трёх частей 13 урока, от плагина All In One WP Security. Среди вас есть личности, которые не поверят мне на слово и будут продолжать интегрировать код в движок, обходя стороной «тяжеловесные плагины», делайте как знаете.

Установка плагина

Итак, приступим. Для начала установим плагин All In One WP Security и активируем его:

После этого в административной панели сайта появится меню плагина:

При наведении на него курсора мыши всплывает контекстное меню:

Панель управления

Думаю вначале лучше познакомиться с панелью управления, для перехода в которую вам необходимо кликнуть по элементу меню плагина в админке, или навести курсор мыши на «WP Security» и кликнуть по «Панель управления». Далее, вы увидите пять вкладок:

Вкладка «Панель управления»

Изначально мы находимся во вкладке «Панель управления». Здесь вы можете увидеть блоки:

- Активных сессий

- Режим обслуживания

- Последних 5 авторизаций

- Заблокированные IP адреса

Измеритель уровня безопасности

Этот блок отображает текущий уровень безопасности на основании всех настроек плагина:

Измеряется он в балах, которые добавляются после активации той или иной настройки. Чем выше текущий показатель безопасности, тем лучше. Но у меня так и не вышло повысить уровень безопасности до максимального значения в 505 баллов (версия плагина на момент написания статьи Версия 4.3.2). Это связано с ненужными функциями для моего блога, которые я не включал.

Диаграмма безопасности Вашего сайта

Эта диаграмма отображает все текущие изменения в настройках:

Это некая статистика, которая позволяет быстро сориентироваться в состоянии настроек.

Блок «Активных сессий»

В этом блоке отображается информация о текущих сессиях в административной панели сайта:

Как правило, блок отображает уведомление: «Сейчас нет активных пользователей, кроме Вас». Разумеется, если нет других аккаунтов с разрешением работать в админке сайта, а по факту вы видите в этом блоке неизвестный аккаунт, то это хакер.

Режим обслуживания

Очень удобная функция:

Я не спорою, что режим обслуживания можно включить редиректом, на ранее созданную страницу, через.htaccess, но в плагине эта опция уже есть, а это значительно облегчает жизнь во время, например, технического обслуживания сайта. В добавок можно настроить страницу обслуживания на свой вкус. Для настройки и включения режима обслуживания кликните по кнопке «on/off». После чего вы попадаете на страницу настроек режима обслуживания. Чтобы включить режим необходимо установить галку в блоке «Включить режим обслуживания» и сохранить настройки. Дополнительно можно настроить отображаемый текст, вставить картинку и прочее. А это можно изменить в блоке «Введите сообщение».

Этот блок содержит информацию о дате и пяти последних IP-адресов, с которых осуществлялся вход в администраторскую зону сайта:

Эта информация пригодится не только в целях безопасности, но и для отслеживания сессий других учётных записей.

Заблокированные IP адреса

В этом блоке отображаются IP адреса, которые были заблокированы плагином All In One WP Security или вами вручную:

На скриншоте записей нет, но в случае блокировки IP адресов записи появится.

Текущий статус самых важных функций

В этом блоке можно увидеть статус критически важных мер безопасности:

Как видим все ползунки изначально состоят в положении «OFF». Я специально создал условия с банальным логином «admin», чтобы рассказать и показать как выполняются минимальные рекомендации для обеспечения защиты вашего сайта.

Администраторы

Пункт настроек «Администраторы» отвечает за контроль учётных записей администраторов сайта. Здесь вы увидите следующие вкладки:

Пользовательское имя WP

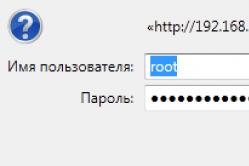

В первой вкладке «Пользовательское имя WP» отображается список администраторов. Также здесь можно увидеть предупреждение о логинах, которые могут быть скомпрометированы:

Как видим, плагин считает логин «admin» небезопасным, и предполагает его переименовать. Давайте так и поступим. Для смены логина в пустом поле «Новое имя пользователя для администратора» введите новое имя, к примеру, ещё одна банальщина - «wpadmin». После этого кликните по «Изменить имя пользователя». Далее, система автоматически выйдет из учётной записи для того, чтобы вы залогинились с новыми именем администратора. После этого вы снова окажетесь во вкладке «Пользовательское имя WP».

Теперь, обратите внимание на блок «Изменение имени пользователя Администратора», а именно на баллы:

Поздравляю, вам засчитано 15 баллов из 15 за выполнение одной базовой рекомендации по настройке безопасности WordPress.

Опытные веб-мастера прекрасно знаю, что стандартным функционалом нельзя изменить имя администратора, а вот с помощью плагина All In One WP Security можно. Кто читал первую часть урока «Настройка безопасности WordPress» знает, с какими трудностями можно столкнуться при создании учётной записи администратора с новыми именем и привязки к ней почты от старого аккаунта.

Пароль

Теперь посмотрим во внутрь вкладки «Пароль». В блоке «Проверка надёжности пароля» можно ввести ваш текущий пароль и получить следующую информацию:

Как видим, бот-подборщик паролей, запущенный с обычного компьютера, будет подбирать такой пароль очень и очень долго, даже если обойти защиту плагина.

Отображаемое имя

Вас, наверное, интересует почему я пропустил вкладку «Отображаемое имя». Я его оставил на закуску. Полезность этого пункта рассчитана на совсем новеньких пользователей WordPress. Здесь вы можете увидеть количество балов, как и в каждом меню настроек. А в случае совпадения никнейма с логином администратора вы увидите предупреждение:

Изменить ник вы можете кликнув по логину админа, или наведя курсор мыши на «Пользователи», в меню административной панели, кликнув по пункту «Ваш профиль». Если вы не проходили мой курс по созданию блога, то сперва введите в поле «Ник (обязательно)» видимое имя в качестве автора статей, которое не совпадает с логином админа. Далее, в выпадающем списке «Отображать как» выберите ранее введённый никнейм. После этого сохранитесь. Теперь при посещении меню настроек «Администраторы», плагина All In One WP Security, во вкладке «Отображаемое имя» будет отображаться надпись:

Настройки

Общие настройки

По умолчанию вы находитесь во вкладке «Общие настройки». Здесь вам доступны следующие полезные функции:

- создание резервной копии базы данных

- создание резервной копии файла.htaccess

- создание резервной копии файла wp-config.php

Ещё доступны опции включения и отключения функции безопасности и всех функций файерволла All In One WP Security. Советую всегда, перед изменением настроек плагина читать пояснения к опциям, например:

.htaccess и wp-config.php

Обратите внимание на вкладки «.htaccess Файл» и «wp-config.php Файл». В настройках этих вкладок можно создавать и восстанавливать резервную копию, как вы уже догадались, .htacces и wp-config.php. Это весьма удобно, и не требует FTP-клиента.

WP Version Info

Для меня более интересной вкладкой является следующая - «WP Version Info». Кто не знает, поясняю. WordPress генерирует метатег с атрибутом content, который, в свою очередь, имеет значение текущей версии движка сайта. Это небезопасно, крайне небезопасно! Поэтому, необходимо в блоке «Удаление мета-данных WP Generator» установить галку возле «Check this if you want to remove the version and meta info produced by WP from all pages» и кликнуть «Сохранить настройки».

Импорт/Экспорт

Вкладка Импорт/Экспорт отвечает за создание, так сказать, шаблона настроек. Настроив плагин All In One WP Security на одном из ваших проектов, вы можете перенести настройки на другие сайты. Это весьма удобно даже в том случае, если вы настроили плагин, сделали экспорт настроек, но резко возникла необходимость восстановить бэкап сайта.

Advanced Settings

Последняя вкладка «Advanced Settings» отвечает за метод получения данных об IP адресе каждого из посетителей. Если вы не знакомы с PHP на довольно хорошем уровне, а суперглобальный массив $ _SERVER увеличивает зрачки ваших глаз, то попрошу не приближаться к данной вкладке.

Авторизация

В этом пункте настроек плагина All In One WP Security мы видим следующие вкладки:

Блокировка авторизаций

В описании к этой вкладке вы, наверное, уже прочли наставление разработчиков о Брутфорс-атаках. Далее, вам необходимо отметить галками опции возле блоков:

- Включить опции блокировки попыток авторизации

- Допускать запросы на разблокирование (на тот случай, если вы заблокировали сами себя)

- Выводить сообщения об ошибках авторизации (повышает шансы себя не заблокировать)

- Уведомлять по Email (всегда быть в курсе неудачных попыток входа, что позволяет сразу реагировать на возможные попытки взлома)

Спускаемся ниже к глобальному блоку «Диапазон временно заблокированных IP адресов». Здесь вы можете перейти в статистику заблокированных адресов кликнув по «Locked IP Addresses».

В блоке «Login Lockdown IP Whitelist Settings» можно настроить список белых IP адресов, например, адрес вашего компьютера, к которым не будут применяться настройки блокировки. Для этого в блоке «Enable Login Lockdown IP Whitelist» необходимо отметить галкой пункт активации настройки, а в блоке «Введите IP-адреса для белого списка» ввести свой IP адрес. Не забываем сохраняться, чуть ниже. Но я не рекомендую настраивать белый список. Злоумышленники могут подделать ваш IP адрес.

Ошибочные попытки авторизации

Двигаемся дальше. Во вкладке «Ошибочные попытки авторизации» приведёт список безуспешных попыток авторизации. Эта информация весьма полезна в плане аналитики попыток залогиниться. Кому важна эта статистика, может экспортировать её в файл CSV:

Автоматическое разлогинивание пользователей

Вклада «Автоматическое разлогинивание пользователей» не менее важна чем остальные настройки. Здесь вы можете включить разлогинивание пользователей админки через указанное время бездействия, например, 60 минут:

Журнал активности аккаунта

Далее, переходим в «Журнал активности аккаунта». Здесь вы можете увидеть время входа и выхода с админки конкретного пользователя. Сохраняется лишь 50 запись на все учётные записи. Подобная информация полезна для анализа активности:

Эти данные вы также можете экспортировать в файл CSV.

Активных сессий

В последней вкладке «Активных сессий» отображаются учётные записи в реальном времени, под которыми выполнен вход в администраторскую часть сайта:

Регистрация пользователя

В 99% случаев, настройка «Регистрация пользователя» для блога, в плагине All In One WP Security, упускается. Но я всё равно расскажу об опциях следующих вкладок:

Подтверждение вручную

Если ваш сайт предусматривает регистрацию, а количество оставляемого пользователями спама оставляет желать лучшего, то следует включить ручное утверждение нового пользователя во вкладке «Подтверждение вручную». Это позволит закрыть доступ к авторизации до момента ручного подтверждения регистрации пользователя лично вами. Что это даёт в принципе. Как показывает практика, на одном из моих проектов, встречаются индивиды, которые изначально регистрируют почты по типу: [email protected], [email protected], [email protected] и т.д. Подобные почты используют во время новой регистрации, после того, как я забанил первый аккаунт некой личности. И если я вижу, что недавно попадался на глаза похожая почта спамера, то баню регистрацию. В итоге спамер не может залогиниться и заюзать ту же самую почту повторно для регистрации, хоть он и не успел оставить спам.

Поэтому, если есть необходимость в дополнительной модерации пользователей сразу после регистрации, нужно в блоке «Активировать ручное одобрение новых регистраций» установить галку и сохранить настройки.

CAPTCHA при регистрации

Следующая вкладка «CAPTCHA при регистрации» добавляет капчу на страницу регистрации пользователя. Капчу можно активировать установив галку в блоке «Активировать CAPTCHA на странице регистрации». Я считаю эту функцию необходимой и полезной. Разумеется, если у вас предусмотрена регистрация новых пользователей.

Registration Honeypot

Вкладка «Registration Honeypot» очень полезная функция для блокировки навороченных ботов регистрации. Советую включить эту опцию в блоке «Enable Honeypot On Registration Page». Сохраняемся.

Защита Базы данных

Группа настроек «Защита Базы данных» состоит из двух вкладок:

С настройками в первой вкладке «Префикс таблиц БД» будьте крайне внимательны. Необходимо сразу сделать резервную копию базы данных во вкладке «Резервное копирование БД».

Резервное копирование БД

Рассмотрим вкладку «Резервное копирование БД». Для создания резервной копии базы данных кликните по кнопке «Создать бэкап базы данных сейчас». После успешного создания бэкапа вы увидите следующую информацию:

На скриншоте указано расположение моей базы данных. У вас адрес будет свой.

А также в этой вкладке вы можете настроить регулярное создание копии БД. Для этого установите галку в блоке «Включить автоматическое создание бэкапов». Дополнительно можете настроит как часто создавать копии, сколько копий хранить на сервере и отправку копии по почте. Не забываем сохраняться.

Префикс таблиц БД

Возвращаемся к вкладке «Префикс таблиц БД». Если вы не меняли префикс базы данных, то он имеет значение «wp_». Именно об этом вы и увидите предупреждение:

Чтобы присвоить всем таблицам в базе данных другой префикс вам нужно задать его в поле блока «Сгенерировать новый префикс таблиц БД». После этого кликните по «Изменить префикс таблиц». Если же вы мало разбираетесь в том, какой префикс должен быть, то советую поставить галку возле «Отметьте, чтобы плагин сам сгенерировал префикс длиной в 6 случайных символов», а поле «Введите собственный вариант префикса, используя латинские буквы, цифры и символ подчеркивания» оставить пустым.

Защита Файловой системы

Теперь изучим комплекс настроек «Защита Файловой системы» плагина All In One WP Security. Этот пункт настроек состоит из четырёх вкладок:

Доступ к файлам

По умолчанию мы находимся во вкладке «Доступ к файлам». Если вы сомневаетесь какой CHMOD (права доступа) установить на ту или иную папку на сервере, то плагин All In One WP Security решит всё за вас. Обратите внимание на таблицу в этой вкладке. Если у плагина будет замечание касательно текущих прав доступа, то вы увидите в колонке «Рекомендуемое действие» надпись «Установить рекомендуемые разрешения»:

Если же замечаний нет, то надпись «Действие не требуется». Чтобы применить рекомендуемые настройки CHMOD кликните по «Установить рекомендуемые разрешения».

Редактирование файлов PHP

В этой вкладке устанавливается запрет на редактирование файлов PHP из административной среды. Советую установить галку в блоке «Отключить возможность редактирования PHP-файлов».

Доступ к файлам WP

Обычно, сразу после установки WordPress, я удаляю файлы: readme.html, wp-config-sample.php и т.д. Но бывают случаи, когда новичков спасает образец того же файла конфигурации. Поэтому, рекомендую установить галку в блоке «Запретить доступ к информационным файлам, создаваемых по умолчанию при установке WordPress».

Системные журналы

Эта вкладка рассчитана на опытных вебмастеров. Иначе смотря в лог ошибок сайта вы не сможете разобраться в сути проблемы.

WHOIS-поиск

По моему скромному мнению, это отличный инструмент для получения хоть какой-то информации, например, о заблокированном пользователе. Естественно, вы можете пользоваться сайтом WHOIS, но зачем, если есть WHOIS-поиск в плагине All In One WP Security.

Черный список

Плагин All In One WP Security позволяет заблокировать не только по IP адресу, но и юзер-агентов. Юзер-агентами можно считать разнообразные пауки/боты поисковых систем, различных сервисов аналитики и прочее, которые создают чрезмерную нагрузку на сервер. Эта настройка будет полезна даже в том случае, если вы не желаете чтобы, например, бот гугла сканировал ваш сайт. Все настройки, заданные в пункте «Черный список», будут внесены в.htaccess.

Файрволл

Настройка «Файрволл» состоит из семи вкладок:

Итак, начнём по порядку.

Прежде чем начать вносить настройки в файл.htaccess через плагин All In One WP Security обязательно сделайте резервную копию.htaccess.

Базовые правила файрволла

Если вы не используете, например, плагины автопостинга в социальные сети, то можете смело установить везде галки и сохранить настройки этой вкладки. Но я советую включить лишь следующие пункты:

- Активировать основные функции брандмауэра

- Disable Pingback Functionality From XMLRPC

- Block Access to debug.log File

Думаю с первой настройкой все ясно, а вот две следующих опции носят обязательный характер. «Disable Pingback Functionality From XMLRPC» запретит обратные запросы, например, от сервисов статистики, но оставит разрешёнными запросы к сервисам. Опция «Block Access to debug.log File» запретит доступ к отладочному файлу, который может содержать в себе уязвимую служебную информацию.

Дополнительные правила файрволла

В этой вкладке советую включить все настройки кроме: «Отключить возможность просмотра директорий». Дело в том, что запрет на просмотр директорий задаётся директивой «AllowOverride» в конфигурационном файле httpd.conf на сервере. Внести подобные настройки можно лишь в том случае, если у вас VPS, VDS, арендованные или свой сервер. В противном случае оставьте эту настройку без галки.

Вы можете ознакомиться для чего каждая настройка необходима, кликнув по «+ Подробнее»:

![]()

В принципе, практически все настройки файрволла, представленные в плагине All In One WP Security необходимы для обеспечения защиты WordPress.

6G Blacklist Firewall Rules

Файрволл 6G не имеет никакого отношения к мобильной связи. Этот файрволл представляет собой защиту от множества вредоносных запросов URL, плохих ботов, спам-рефереров и других атак. Включение правил файрвола шестого поколения, значительно снизит нагрузку на сервер, разумеется, если подобные запросы будут. Рекомендую включить 6G и 5G защиту.

Интернет-боты

Вкладка «Интернет-боты» блокирует вредоносных ботов, которые маскируются под googlebot. Рекомендую включить опцию «Блокировать ложные Googlebots». Другие поисковые роботы не будут заблокированы.

Предотвратить хотлинки

Опция вкладки «Предотвратить хотлинки» обязательна к активации. Включите опцию и сохранитесь. Это позволит снизить нагрузку на сервер, если ваши ссылки на ваши изображения будут размещены вне вашего сайта. Это никак не влияет на автопостинг в социальные сети и другие места.

Детектирование 404

Предпоследняя вкладка «Детектирование 404» также обязательна к активации. Включите опцию «Enable 404 IP Detection and Lockout». Эта настройка отвечает за блокировку IP адресов, с которых за короткий промежуток времени осуществляют множество запросов на несуществующие страницы. В большинстве случаев это свидетельствует о хакерской атаке, в поиске уязвимой страницы. Вы также можете дополнительно изменить время на которое будет забанен IP адрес злоумышленника. В блоке «URL перенаправления при ошибке 404», как правило, автоматически прописывается адрес главного зеркала сайта. Рекомендую этот адрес не менять. А в таблице «Логи ошибок 404» выводятся данные о посещении несуществующих страниц. Лог можно выгрузить в CSV-файл.

Custom Rules

Последняя вкладка «Custom Rules» выполняет функцию добавления ваших личных правил в фалл.htaccess. Советую без понимания работы настроек.htaccess ничего своего не вносить. Иначе сайт может перестать работать.

Защита от брутфорс-атак

Брутфорс-атаки - это атаки направлены на перебор пароля и логина, пока верный вариант не будет найден. В этой группе настроек есть пять вкладок, начнём с первой:

Переименовать страницу логина

Вкладка «Переименовать страницу логина» содержит два параметра, из которых в первом «Включить опцию переименования страницы логина» нужно установит галку, а во втором «Адрес (URL) страницы логина» прописать адрес входа в админку. Адрес страницы входа должен отличается от стандартного wp-admin, например, thisismysite. Не забудьте сохраниться и запомнить адрес входа в админку. В моём примере он будет mysite.ru/thisismysite, где mysite.ru - это адрес вашего сайта.

Защита от брутфорс-атак с помощью куки

Переходим ко вкладке «Защита от брутфорс-атак с помощью куки». Вы можете включить опцию «На моем сайте есть посты или страницы, закрытые встроенной функцией WordPress для защиты контента паролем» в том случае, если у вас есть страницы защищённые паролем. У меня такие страницы имеются. Касательно опции «На этом сайте есть тема или плагин, которые используют AJAX», то большинство современных тем и плагинов используют технологию AJAX. Поэтому, советую включить и эту опцию. Настройку «Активировать защиту от брутфорс-атак» рекомендую не активировать во избежание блокировки вашего IP адреса со стороны плагина All In One WP Security. Дело в том, что вы можете забыть, и почистить куки-файлы плагина с ключом доступа. И чтобы не решать проблемы, которых можно было избежать, рекомендую не ставить галку возле этой опции, тем более сам плагин предупреждает и лишь со второй попытки даёт возможность активировать эти настройки.

CAPTCHA на логин

Вкладка «CAPTCHA на логин» содержит полезные функции по дополнительной защите страницы входа и восстановления пароля. Рекомендую установить галки напротив:

- Включить CAPTCHA на странице логина

- Активировать форму CAPTCHA на изменённой странице логина

- Активировать CAPTCHA на странице «потерянного пароля»

В блоке «Woocommerce Forms Captcha Settings» галки ставятся лишь при использовании плагина для интернет-магазина «Woocommerce».

Белый список для логина

Двигаемся дальше и переходим к вкладке «Белый список для логина». Этот параметр выступает дополнительной линией обороны, блокирует доступ к странице логина всем IP адресам, которых нет в белом списке. Если есть желание, можете настроить эту опцию. Но, и ещё раз но! Если у вас динамический IP адрес или возникла срочная необходимость зайти в админку, например, с мобильного номера, а провайдер вам выделит другой IP адрес, то случится беда.

Бочка с медом (Honeypot)

Последняя вкладка «Бочка с медом (Honeypot)» из группы настроек «Защита от брутфорс-атак» отвечает за блокировку роботов, которые пытаются заполнить поля авторизации. Как правило, роботы автоматически заполняют все поля, и опция «Бочка с медом» подсовывает боту невидимое для глаз пользователя поле, которое бот автоматически заполняет. Если это происходит, то плагин All In One WP Security автоматически блокирует бота. Рекомендую включить опцию «Активировать медовый боченок (honey pot) на странице логина».

Защита от SPAM

Переходим к следующей группе настроек «Защита от SPAM». Сейчас нам перестоит рассмотреть четыре вкладки:

Спам в комментариях

- Активировать CAPTCHA в формах для комментариев

- Блокировать спам-ботов от комментирования

Отслеживание IP-адресов по спаму в комментариях

Ещё одна вкладка для статистики «Отслеживание IP-адресов по спаму в комментариях». Несомненно, опции в этой вкладке вносят благость. Рекомендую поставить галку возле пункта «Включить автоматический блок IP-адресов Комментарий к спаму». Сохранитесь.

Далее, в поле «Минимальное количество комментариев расценённых как СПАМ» установите значение 5. Обратите внимание на блок «Список IP-адресов спаммеров», который отвечает за фильтрацию комментариев. Если вам нужно найти IP адреса, которые были уличены в спаме хотя бы один раз, установите значение «1» и кликните по «Найти IP-адреса». А если, например, 3 раза, то значение «3» и т.д. Думаю смысл вы уловили. Результаты будут отображены в таблице «Список IP-адресов спаммеров».

BuddyPress и BBPress

Во вкладках «BuddyPress» и «BBPress» можно включить капчу в форме регистрации. BuddyPress и BBPress - это плагины. BuddyPress помогает создать на базе движка WordPress социальную сеть, а плагин BBPress форум. Если вы не пользуетесь этими модификациями, то опции в соответствующих вкладках будут отсутствовать.

Сканер

Предпоследняя группа настроек «Сканер» отвечает за регулярное сканирование сайта на наличие вредоносного кода и файлов. Здесь вы можете увидеть всего две вкладки:

Отслеживание изменений в файлах

В первой вкладке «Отслеживание изменений в файлах» можно просканировать сайт немедленно, кликнув по «Сканировать сейчас».

Уясните одну простую вещь - ни один плагин не сможет защитить ваш сайт от гуру-хакеров! Поэтому, в случае беды, плагин All In One WP Security, после сканирования, сообщит нам о наличии следов взлома. Рекомендую включить опцию «Активировать автоматическое сканирование изменений файлов», а частоту сканирования установить хотя бы каждые два дня. Частота сканирования зависит от текущей нагрузки на ваш сайт. И если время загрузки сайта в пик посещаемости увеличивается, то подумайте о смене тарифного плана или переходе на выделенный сервер, чтобы сканер плагина All In One WP Security не создавал чрезмерную нагрузку на сервер.

Поля «Игнорировать файлы следующих типов» и «Игнорировать определённые файлы и папки» заполняются индивидуально, по вашему желанию. Также советую активировать опцию «Отправить Email когда найдено изменение», чтобы всегда быть в курсе любых изменений в файлах. Можно указать несколько электронных адресов. После настроек сохранитесь.

Сканирование от вредоносных программ

Вторая вкладка «Сканирование от вредоносных программ» предназначена для регистрации на сайте разработчиков плагина, с целью регулярного сканирования сайта на платной основе. Это позволит значительно снизить нагрузку на сервер во время сканирования. Кто желает платить денежку, пожалуйста, это ваше право. Но я не вижу особого смысла заключать договор на подобное обслуживание для блога.

Разное

Последняя группа настроек «Разное» содержит в себе три вкладки:

Защита от копирования

В первой вкладке «Защита от копирования» можно заблокировать следующие функции:

- Правая кнопка

- Пометка текста

- Копировать

Ограничения будут действовать на всех страницах, которые доступны пользователям. Если у вас полезных блог, на котором люди могут много чего почерпнуть себе в кладезь знаний, то не рекомендую включать эту функцию. Лично мне неудобно, когда я не могу скопировать участок текста с важной для меня информацией.

Фреймы

Вкладка «Фреймы» отвечает за блокировку показа содержания вашего сайта между тегами frame и iframe. Которые уже какой год признаны небезопасными и часто подвергаются взлому. Например, 1С Битрикс, по умолчанию, блокирует эти теги.

Users Enumeration

Последняя вкладка и последняя настройка плагина All In One WP Security, которую мы рассмотрим, «Users Enumeration». Рекомендую включить опцию «Отключить перечисление пользователей», чтобы закрыть возможность ботам икать информацию о пользователях, которых можно увидеть, например, в качестве комментаторов. Это в некотором роде создаёт защитный барьер для пользователей сайта, тем самым защищает учётную запись администратора.

На этом разбор полётов с плагином All In One WP Security завершён. Вы только что прочитали огромную статью, которую можно сравнить с десятью обычными статьями. Надеюсь, объяснил доступным языком. Появятся вопросы обаятельно задавайте их в комментариях. Спасибо за внимание.

WordPress является популярной CMS, которую легко использовать. Вот почему множество новичков выбирают WordPress для создания динамичных веб-сайтов. Но они сталкиваются с трудностями выбора системы безопасности. Поскольку WordPress переполнен разнообразными решениями по её обеспечению.

Знание современных и актуальных систем безопасности может помочь людям спасти свои веб-сайты от взлома, но не все новички хотят углубляться в код. Да, мы имеем в виду энтузиастов и новичков, которые хотят обезопасить свой веб-сайт, не используя код.

В этой статье мы постараемся помочь вам защитить ваш веб-сайт, вне зависимости от ваших знаний кода WordPress.

Итак, давайте поговорим о безопасности в WordPress для новичков.

Безопасность WordPress для новичков

Если вы хотите усилить безопасность вашего WordPress сайта, не используя код, или если вы хотите, чтобы кто-то позаботился о системе безопасности за вас, то эта статья для вас. Тут вы найдёте для этого бесплатные и премиум инструменты.

Как оказалось, для безопасности WordPress существует масса приложений. Вы найдёте более 1000 вариантов, если просто введёте в поиск по WordPress плагинам слово «безопасность». Но появляется проблема выбора. На какой плагин можно положиться? Мы используем несколько плагинов уже более 5 лет и расскажем о некоторых из них.

Плагины, которые мы перечислим, входят в список наиболее популярных на WordPress на сегодняшний день. Вы не пожалеете, если выберете один из них.

1. iThemes Security

Начнём мы наш список с iThemes Security потому, что его используют на более 700,000 сайтах.

Крис Вигман создал этот плагин, который впоследствии купили iThemes. Мы говорим это по двум причинам:- Крис является потрясающим разработчиком, и мы доверяем его работе

- iThemes – это одна из сильнейших компаний WordPress, все её плагины обновляются довольно часто и имеют отличную техническую поддержку.

На данный момент - это наилучший плагин безопасности. Он возглавляет список с 700,000 активными установками. Он предлагает более 30 способов защиты вашего веб-сайта WordPress.

После установки просто дайте плагину сделать свою работу. Он выполняет функции поиска, удаления и защиты в дальнейшем от вредоносных программ. Этот плагин могут легко настроить под свои нужды как новички, так и опытные пользователи.

iThemes Security защищает от большинства угроз. Он блокирует вредоносные аккаунты, проверяет изменения в базовых файлах, сохраняет надёжные пароли, скрывает логин и админ страницу, и многое другое.

Премиум версия имеет несколько дополнительных опций и стоит от $80 за год защиты для двух сайтов.2. Sucuri

Sucuri на рынке премиум плагинов WordPress имеет репутацию престижного плагина. Разработчики проделали отличную работу, следуя новейшим течениям в сфере безопасности, чем обезопасили тысячи веб-сайтов WordPress.

Для WordPress у Sucuri есть бесплатный плагин для аудита, сканера вредоносных программ и повышения уровня безопасности вашего сайта. Но премиум версия стоит каждой своей копейки. Цена в месяц начинается от $16,66. Если вы профессионал и хотите найти лучший плагин для обеспечения безопасности вашего сайта, то обязательно обратите внимание на Sucuri.

Sucuri предоставляет полный цикл для отслеживания и предотвращения нападения и взлома вашего веб-сайта. В него входят WAF брандмауэр, антивирус и служба удаления вредоносных программ. По любым вопросам вы всегда можете обратиться в службу поддержки.

Помимо обнаружения вредоносных программ и защиты вашего сайта, Sucuri работает и с взломами. Предположим, что ваш сайт взломали. Плагин удалит вредоносное программное обеспечение в течение 12 часов, а также пришлёт вам уведомление о любом вредоносном действии.

Sucuri также предлагает такие функции как регулярные бэкапы, защита и сканирование в реальном времени, сертификаты SSL, защита от DDoS атак, идентификация DNS и изменения WHOIS, и многое другие.

3. VaultPress

Регулярное создание резервных копий тоже принадлежит к числу мер для обеспечения безопасности сайта. За разумную цену VaultPress обеспечивает своих клиентов созданием бэкапов и работой системы безопасности. В набор функций входят также регулярное сканирование сайта, автоматические бэкапы, техническая поддержка.

Мы начали использовать этот плагин, как только он вышел. Команда поддержки помогла нам отследить и решить несколько проблем с безопасностью некоторых сторонних плагинов. Мы можем без сомнений порекомендовать этот плагин для создания резервных копий и сканирования системы.

Если сайт таки удалось взломать, то VaultPress очень быстро возвращает вам контроль над веб-сайтом.

4. Wordfence Security

Wordfence Security – это ещё один плагин для настройки безопасности, который доступен как в платной, так и в бесплатной версии. Его используют более миллиона веб-сайтов. Его мощный Web Application Firewall с Threat Defense Feed защитит ваш веб-сайт от взлома. Обе эти функции блокируют угрозы, к примеру, поддельные Google Bots, Botnets и так далее.

Плагин имеет надежный механизм сканирования, который уведомляет вас о всех подозрительных действиях. Он отслеживает не только вредоносное программное обеспечение, но и любые изменения в файлах, внедрение кода, попытки входа в систему и прочее.

Wordfence Security предлагает уникальную функцию Live Traffic View, которая показывает статистику вашего веб-сайта в режиме реального времени. Это значит, что вы успеете принять своевременные меры при попытках взлома вашего сайта.

Плагин содержит Falcon Engine, который обеспечивает быстрый процесс кэширования. Также наравне с функциями управления кэшем существуют 2 режима кэширования, и это возможность очистить кэш и отслеживание использования кэша.

Чтобы получить расширенный список функций, нужно установить премиум версию .

5. All In One WP Security & Firewall

All In One WP Security & Firewall – это уникальный плагин, который очень нравится пользователям. Его легко настроить, а потом просто наслаждаться защищённостью своего сайта. На данный момент у него более 400,000 установок на сайты, что ставит его в один ряд с iThemes Security.

С интуитивно понятным набором функций вы можете вывести безопасность вашего сайта на новый уровень. Интересной особенностью является система оценки безопасности, которая варьируется от 0 до 470. Так вы поймёте, какой веб-компонент нуждается в дополнительной защите. Вся информация отображается в консоли.

Для избежания поломки сайта All In One WP Security & Firewall работает в 3 режимах: базовый, средний и расширенный. Для начала вы можете выбрать базовый режим, а потом перейти на следующие.

В набор функций этого плагина входят также запрет на прямые ссылки изображений, защита от атак, управление префиксом базы данных, защита с помощью брандмауэра, блокировка IP адресов и многое другое.

Итоги

Всегда необходимо заботиться о безопасности своего веб-сайта. Это ставит вас в более выгодное положение в сравнении с теми, кто решил игнорировать этот вопрос. Существует ещё несколько достойных плагинов помимо тех, которые мы уже назвали. Но мы выносим такой вердикт:

- Лучший бесплатный плагин -iThemes Security

- Лучший премиум плагин -Sucuri

А какие плагины для настройки безопасности используете вы? Расскажите нам в комментариях!

WordPress - пожалуй, самая популярная и вместе с тем одна из самых часто взламываемых платформ. Почему-то существует мнение, что если ваш сайт особо никому не интересен, то и взламывать его не будут - зачем? На самом деле угроза взлома есть буквально у каждого сайта (и не только на WordPress), поэтому важно заботиться о защите своей странички. Что можно предпринять - а точнее, какие плагины установить - об этом я и расскажу в этой статье.

Эти советы будут полезны не только в работе с WordPress, но и с любой другой CMS. Они базовые, но, как показывает практика, все равно есть люди, которые о них не знают. Зачем это все делать? Чтобы усложнить жизнь злоумышленнику. Используя данные, которые устанавливаются по умолчанию, хакер может относительно легко взломать ваш сайт, а также вашу базу данных. Поэтому нужно сделать следующее.

1. Измените имя пользователя с admin на другое.

Чтобы это сделать, вам нужно сначала создать нового пользователя в качестве администратора. Сделать это можно вот тут:

После создания пользователя зайдите под его аккаунтом и в списке «Все пользователи» удалите аккаунт “admin”. При этом новый логин постарайтесь сделать каким-нибудь относительно сложным, ну хотя бы состоящим из нескольких слов: vasyapupkin99. Можете свой никнейм использовать, например.

Про пароль писать не буду - лучше воспользоваться тем, который сгенерирует вам Wordpress на стадии создания аккаунта, а не придумывать какой-то свой (который, скорее всего, будет легче).

2. Изменить префикс базы данных с wp на другой.

Существует два пути сделать это: либо самостоятельно правя таблицы в phpMyAdmin (или даже просто в файловом менеджере), либо через плагин. Кратко расскажу об обоих вариантах.

Изменение через phpMyAdmin

Сразу скажу, что это действие требует внимания к деталям и некоторого опыта работы в phpMyAdmin.

Первым делом создайте бэкап базы данных - он поможет вам восстановить информацию, если что-то пошло не так (или вы где-то что-то не то отредактировали).

Теперь зайдите в файловый менеджер и найдите файл wp-config.php, в нем строку $ table_prefix = "wp_";

“wp” надо изменить на что-то другое, менее связанное с WordPress и базами данных. Можно менять даже на произвольный набор букв и цифр (но вам его нужно запомнить или записать).

“wp” надо изменить на что-то другое, менее связанное с WordPress и базами данных. Можно менять даже на произвольный набор букв и цифр (но вам его нужно запомнить или записать).

Внимание. Лучше всего производить это изменение на только что установленном WordPress. На уже запущенных сайтах информации больше - больше данных придется менять.

После этого зайдите в phpMyAdmin (на хостинге Timeweb это можно сделать прямо через панель управления) и найдите базу данных для нужного сайта. Все таблицы этой базы данных нужно переименовать, вместо “wp_” подставляя то, что вы уже написали выше.

Как переименовать: выбираете таблицу в левом столбце, нажимаете вкладку «Операции», далее смотрите блок «Параметры таблицы» и строку «Переименовать таблицу в». После внесения изменений не забудьте нажать «Вперед».

После этого ищите в списке таблицу “…_options”. Выбрав ее, нажмите «Обзор» - в содержимом примерно на второй странице в столбце “meta_key” вы увидите wp_user_roles - измените префикс “wp” на тот, который вы сейчас собираетесь использовать. Сохраните изменение.

Следующая таблица для изменения - “…_usermeta” - аналогичным образом посмотрите ее содержимое и измените все старые префиксы на новые.

Если после редактирования у вас что-то стало работать не так или вообще перестало работать, проверяйте, все ли изменения вы внесли. В крайнем случае используйте бэкап.

Изменение через плагин

Этот плагин не нуждается в представлении, поэтому сразу перейду к тому, что необходимо сделать.

После того, как вы установили и активировали плагин, зайдите в раздел «Защита Базы данных». Там вы увидите строку «Сгенерировать новый префикс таблиц БД» - напишите тот префикс, который хотите поставить (или поставьте галочку около «Отметьте, чтобы плагин сам сгенерировал префикс длиной в 6 случайных символов»), и нажмите «Изменить префикс таблиц». После этого ниже вы увидите отчет от ходе изменения префикса. Чтобы убедиться в том, что ожидаемый результат достигнут, зайдите в phpMyAdmin.

Еще раз напомню, что делать это нужно на новом сайте без статей, так как если на сайте уже есть много информации, плагин может сработать некорректно.

All In One WP Security & Firewall

Раз уж мы уже перешли к использованию этого плагина, то расскажу о других вещах, благодаря которым можно повысить защиту вашего сайта.

В разделе «Настройки» плагина перейдите во вкладку “WP version info” и поставьте галочку рядом с «Удаление мета-данных WP Generator». Так как хакеры зачастую основываются на информации, которую содержат мета-данные, то будет нелишним убрать эту информацию из кода страницы.

Кстати, если вы все еще не поменяли имя администратора (следуя совету выше), то сделать это можно и через этот плагин - во вкладке «Администраторы». Просто напишите новое имя пользователя и еще раз авторизуйтесь в панели (пароль остается прежним).

Здесь же вы можете видеть вкладку «CAPTCHA при регистрации» - тоже активируйте этот пункт.

Теперь переходим в раздел «Файрволл» - здесь ставим галочку в блоках «Основные функции брандмауэра». Остальное можете включить/оставить выключенным по своему желанию.

Раздел «Защита от брутфорс-атак»: вам нужно включить опцию переименования страницы логина и написать желаемый адрес в графе ниже. Тут важно понять - этот адрес будет использоваться для входа в админку, жизненно важно его запомнить !

С этим плагином мы закончили, переходим к следующему.

AntiVirus

Этот плагин сканирует файлы сайта на предмет вредоносного кода. Пользоваться им достаточно просто - после установки зайдите в его настройки и нажмите “Scan the theme templates now”, после этого все файлы вашей темы будут проверены.

Тут же вы можете настроить и ежедневную проверку с отчетом на email.

Во время проверки плагин подсвечивает код, который показался ему подозрительным. При этом все замечания вам лучше проверять внимательно - не всегда речь идет именно о вирусе. Если вы не обладаете навыками в программировании, то можете просто сравнить найденную строчку кода со строчкой в коде этой же темы сайта на вашем компьютере или у разработчика. Если запись присутствует изначально, то опасаться ее не нужно.

Как и другие активные плагины, AntiVirus нагружает сервер (а значит, ваш сайт работает медленнее), поэтому лучше пользоваться им время от времени, чем постоянно держать в активном состоянии.

Wordfence Security

Этот плагин по функционалу схож с предыдущим, ими можно пользоваться параллельно, хуже не будет. Точно так же установите, активируйте, перейдите во вкладку “Scan” и нажмите на большую синюю кнопку “Start a Wordfence Scan”. Кое-какие возможности доступны только для оплаченных (премиум) аккаунтов, но базовый функционал тоже неплох. Если с вашим сайтом все хорошо, то вы увидите зеленую надпись “Congratulations! No security problems were detected by Wordfence”.

Расскажу еще о других плагинах, которые тоже можно использовать для защиты сайта.

Sucuri Security

Вообще Sucuri - это компания, которая специализируется на защите веб-сайтов, поэтому они предоставляют защиту для любого сайта (не только на WordPress). Плагин от этой серьезной компании с внушительной репутацией обладает широким функционалом, представляющим полный цикл защиты сайта, включая предупреждение взлома и атаки на ваш сайт. Можно пользоваться бесплатной версией, а можно купить платную за 16,66$ в месяц - сумма немаленькая, но за такой диапазон защитных инструментов вполне обоснованная.

Для того, чтобы пользоваться бесплатной версией, после установки вам будет необходимо сгенерировать бесплатный ключ (в синем блоке сверху нужно будет нажать кнопку “Generate API Key”, проверить, что введенные данные корректны, и отослать заявку.

iThemes Security

Если Sucuri Security можно назвать лучшим платным плагином защиты, то iThemes Security часто называют лучшим бесплатным плагином, который стоит установить для безопасности вашего сайта. Тем более что сейчас у него более 800 тысяч установок!

Про функционал много писать не буду - как и все другие плагины, iThemes Security направлен на защиту вашего сайта от большинства вещей, которые могут ему угрожать, и в то же время на проверку существующего состояния сайта. Кстати, раньше плагин назывался Better WP Security - возможно, кто-то помнит его по этому названию.

Если в целом говорить об его функциях, то можно выделить следующие стороны этого плагина:

- скрытие и удаление потенциально уязвимых элементов (об этом было написано в начале статьи - смена логина администратора, префикса базы данных и так далее);

- защита сайта от атак (сканирование на наличие уязвимостей, защита от брутфорса, шифрование админки и так далее);

- мониторинг сайта (на наличие внезапных изменений, блокировок и так далее);

- восстановление (резервное копирование на случай непредвиденной ситуации).

Теперь перейдем к самому использованию этого плагина.

Настройка iThemes Security

Начну с того, что у него есть и PRO (то есть более расширенная) платная версия, поэтому в бесплатной версии доступны не все возможности этого плагина (но их все равно много).

После установки активируйте плагин и переходите в раздел «Настройки». В синем блоке сверху вы сможете включить защиту от взлома методом полного перебора (Network Brute Force Protection) - для этого нужно запросить API ключ, который автоматически будет добавлен в настройки (но также отправлен вам на почту).

Нажмите “Security Check ” (самый верхний левый блок или в меню под «Настройки») и нажмите “Secure site”. После этого вы увидите список включенных модулей.

Следующий блок - «Основные настройки » (справа от “Security Check”). Так как плагин почти полностью переведен, каждый пункт имеет свою расшифровку - советую пробежаться по ним всем и посмотреть, что из этого наиболее актуально для вас (даже если не будете пользоваться, будете хотя бы знать, где что находится).

В режиме «Нет на мест е» вы можете установить время, когда административная панель будет недоступна. На постоянной основе этим можно не пользоваться, но вы можете использовать это для подстраховки, когда находитесь далеко от компьютера. При этом настроить можно как на постоянной основе (например, каждую ночь), так и один раз в определенный день и период времени.

Блок «Заблокированные пользователи » - тут все понятно, помещайте сюда всех, кого нужно заблокировать.

“Local Brute Force Protection ” - это блок защищает от взлома путем перебора паролей. У вас он уже включен, настройки можно оставить по умолчанию.

«Резервные копии базы данных » - настройка резервного копирования, в бесплатной версии речь идет только про базы данных.

«Обнаружение изменений файлов » - крайне полезная функция, которая будет следить за всеми изменениями в файлах сайта; можно быстрее отследить внезапно появившуюся на сайте активность. Обязательно включите.

“File Permissions ” - блок показывает права доступа к файлам.

“Network Brute Force Protection ” - сетевая защита от брутфорса заключается в том, что если хакер пытался взломать чей-то другой сайт, доступ к вашему сайту у него будет также заблокирован, даже если он еще не начал атаку на ваш сайт.

“SSL ” - вы можете настроить использование SSL в этом плагине, то если у вас сайт на хостинге Timeweb, я советую использовать настройки в панели управления сайтом.

“Strong Password Enforcement ” - если ваш сайт предполагает регистрацию других пользователей (форум, блог…), тогда это настройка будет полезной, пользователям придется выбирать только сложные пароли для своих аккаунтов. В остальных случаях ее можно не использовать.

«Тонкая подстройка системы » и «Подстройка WordPress » - эти дополнительные настройки нужны для того, чтобы еще больше усилить защиту вашего сайта. Но есть один нюанс - включение некоторых настроек может повлиять на работу плагинов. Поэтому не стоит выбирать все сразу - включайте по одному пункту и проверяйте работоспособность вашего сайта.

Наконец, «WordPress Соли » - настройка позволяет добавить к паролю секретный ключ, подобрать который будет намного сложнее, чем пароль отдельно. Обычно это случайный набор символов, который добавляется при хэшировании. Периодически пользуйтесь этой настройкой («Изменить WordPress Соли») для того, чтобы сменить соль.

О разделах все. В платной версии их больше, но и этих вполне хватает для того, чтобы защитить сайт от многих популярных видов взлома.

Заключение

Плагины - это существенный элемент безопасности вашего сайта, но хочу напомнить, что он не единственный. Не забывайте следить за обновлениями WordPress и плагинов, регулярно меняйте пароли и делайте бэкапы.

В этой статье мы разберем настройки плагина iThemes Security, благодаря которому обеспечивается комплексная защита сайта на WordPress. Плагин учитывает практически все, что необходимо для обеспечения безопасности сайта на WordPress. Плагин iThemes Security предоставляет комплекс услуг, в которые входят защита WordPress от взлома, защита админки WordPress и защита сайта от ботов. iThemes Security лучший бесплатный плагин защиты WordPress. С ним ваш сайт будет достаточно хорошо защищен от различных вирусов и хакерских атак.

Если вдруг сайт перестал работать, не пугайтесь, вам потребуется подключиться через FTP к сайту, или открыть файловый менеджер в панели управления хостинга и переименовать, либо удалить папку с плагином. Это крайняя мера, если вдруг iThemes Security заблокировал админку или после включения какой-либо опции в iThemes Security сайт недоступен или зависает. Скорее всего, сайт восстановит работоспособность. Если нет, восстановите сайт из резервной копии.

Давайте рассмотрим те параметры, которые необходимо задать, чтобы обеспечить комплексную и полноценную безопасность WordPress. Чтобы попасть в настройки плагина, зайдите в административную панель «WordPress» ⇒ «Security» ⇒ «Настройки». Надеюсь, вы уже сделали резервную копию сайта. Первая вкладка настройки «Security Check» (проверка безопасности), нажмите «Configure Settings»: Дальше откроется окно настроек. Если мы нажмем «Secure Site», плагин установит рекомендуемые настройки безопасности:

Дальше откроется окно настроек. Если мы нажмем «Secure Site», плагин установит рекомендуемые настройки безопасности: В принципе, это и есть основные настройки iThemes Security. Можете нажать на эту кнопку, и настройка будет завершена. Но я рекомендую этого не делать, так как может нарушиться работа сайта. Лучше досконально разобраться в настройках, чем нажать на одну кнопку и потерять доступ к сайту.

В принципе, это и есть основные настройки iThemes Security. Можете нажать на эту кнопку, и настройка будет завершена. Но я рекомендую этого не делать, так как может нарушиться работа сайта. Лучше досконально разобраться в настройках, чем нажать на одну кнопку и потерять доступ к сайту.

Следующая вкладка настройки «Основные настройки», нажмите «Configure Settings»: Здесь обязательно нужно поставить галочку напротив надписи «Вносить изменения в файлы» и сохраниться. Чтобы плагин эффективно функционировал, ему нужен доступ к файлам wp-config.php и.htaccess. Ставя галочку, вы предоставляете плагину этот доступ:

Здесь обязательно нужно поставить галочку напротив надписи «Вносить изменения в файлы» и сохраниться. Чтобы плагин эффективно функционировал, ему нужен доступ к файлам wp-config.php и.htaccess. Ставя галочку, вы предоставляете плагину этот доступ: Остальные настройки в этой вкладке рекомендую оставить по умолчанию.

Остальные настройки в этой вкладке рекомендую оставить по умолчанию.

Следующая опция это «Отслеживание ошибки 404». Что это такое? Представьте ситуацию, когда пользователь на вашем сайте запрашивает большое количество несуществующих страниц. Если это одна или две страницы, тогда нет ничего страшного, но если эта периодичность повторяется, это говорит о том, что злоумышленник пытается найти уязвимости сайта для его взлома, ведь простой посетитель ищет информацию на реальных страницах. Если iThemes Security замечает активность подобного рода, пользователь блокируется. Чтобы включить эту опцию, нажимайте «Enable». Я рекомендую включить эту настройку (после включения все настройки этой опции оставляйте по умолчанию): Следующая настройка это «Режим «Нет на месте»». Если вы отлучаетесь на определенный период, и у вас не будет возможности заходить в административную панель WordPress, можете включить эту опцию, указав в настройках промежуток времени, который вы будете отсутствовать. В это время ни вы, ни кто-то другой не сможет зайти в панель администратора. Не рекомендую включать эту настройку, так как у вас может возникнуть необходимость зайти в админку, но такой возможности на указанный в настройках период времени не будет:

Следующая настройка это «Режим «Нет на месте»». Если вы отлучаетесь на определенный период, и у вас не будет возможности заходить в административную панель WordPress, можете включить эту опцию, указав в настройках промежуток времени, который вы будете отсутствовать. В это время ни вы, ни кто-то другой не сможет зайти в панель администратора. Не рекомендую включать эту настройку, так как у вас может возникнуть необходимость зайти в админку, но такой возможности на указанный в настройках период времени не будет: Заблокированные пользователи. Здесь можно указать, с каких ip адресов нельзя заходить на ваш сайт. Рекомендую «Включить черный список от сайта HackRepair.com», здесь собраны ip адреса, с которых замечены хакерские атаки. Также, поставьте галочку напротив надписи «Ban List», здесь можно вручную вписать ip адреса, которым вы хотите запретить доступ к сайту:

Заблокированные пользователи. Здесь можно указать, с каких ip адресов нельзя заходить на ваш сайт. Рекомендую «Включить черный список от сайта HackRepair.com», здесь собраны ip адреса, с которых замечены хакерские атаки. Также, поставьте галочку напротив надписи «Ban List», здесь можно вручную вписать ip адреса, которым вы хотите запретить доступ к сайту: Local Brute Force Protection. Это защита от подбора паролей. Нужно включить обязательно. Если плагин замечает, что посетитель большое количество раз пытается подобрать логин и пароль и ему выдает ошибку, это значит что сайт пытаются взломать. По умолчанию установлено 5 попыток неудачного ввода логина или пароля, после чего ip адрес блокируется, рекомендую ничего не менять:

Local Brute Force Protection. Это защита от подбора паролей. Нужно включить обязательно. Если плагин замечает, что посетитель большое количество раз пытается подобрать логин и пароль и ему выдает ошибку, это значит что сайт пытаются взломать. По умолчанию установлено 5 попыток неудачного ввода логина или пароля, после чего ip адрес блокируется, рекомендую ничего не менять: Резервные копии базы данных. Здесь можно настроить автоматическое создание резервной копии базы данных с последующей отправкой на ваш e-mail. Рекомендую включить эту опцию. Нужно настроить создание базы данных по расписанию, для этого включить опцию «Создать расписание резервного копирования базы данных» и выставите периодичность резервного копирования, 3 дня, на мой взгляд, достаточно. Остальные настройки оставляем по умолчанию. После включения этой настройки на вашу почту автоматически будет приходить резервная копия базы данных, что очень удобно:

Резервные копии базы данных. Здесь можно настроить автоматическое создание резервной копии базы данных с последующей отправкой на ваш e-mail. Рекомендую включить эту опцию. Нужно настроить создание базы данных по расписанию, для этого включить опцию «Создать расписание резервного копирования базы данных» и выставите периодичность резервного копирования, 3 дня, на мой взгляд, достаточно. Остальные настройки оставляем по умолчанию. После включения этой настройки на вашу почту автоматически будет приходить резервная копия базы данных, что очень удобно: Обнаружение изменений файлов. Эта опция отслеживает изменения в файлах на предмет наличия уязвимости. Не рекомендую включать эту настройку:

Обнаружение изменений файлов. Эта опция отслеживает изменения в файлах на предмет наличия уязвимости. Не рекомендую включать эту настройку: File Permissions. Это доступ к файлам. Здесь настраивать ничего не нужно, опция просто показывает степень защищенности тех или иных файлов.

File Permissions. Это доступ к файлам. Здесь настраивать ничего не нужно, опция просто показывает степень защищенности тех или иных файлов.

Network Brute Force Protection. Включаем обязательно. Эта опция автоматически запрещает доступ к сайту пользователям, которые совершали попытки взломать вход на другие сайты: SSL. Настройка позволяет включить SSL шифрование для всего или части вашего сайта. Не рекомендую включать эту опцию.

SSL. Настройка позволяет включить SSL шифрование для всего или части вашего сайта. Не рекомендую включать эту опцию.

Strong Password Enforcement. Заставляет зарегистрированных пользователей использовать сложные пароли. Бесполезная опция, на мой взгляд, включать не рекомендую.

Тонкая подстройка системы и Подстройка WordPress. Это продвинутые настройки для опытных пользователей. Их активация может привести к ошибкам работы сайта, конфликтам с темами или плагинами. Настоятельно не рекомендую включать эти настройки. Если же вы все таки решитесь настроить эти функции, включайте каждый пункт по отдельности и сразу же проверяйте работоспособность сайта. WordPress Соли. Позволяет обновлять ключи безопасности WordPress. Еще одна бесполезная функция, не рекомендую ее включать.

WordPress Соли. Позволяет обновлять ключи безопасности WordPress. Еще одна бесполезная функция, не рекомендую ее включать.

Изменить страницу входа в админку WordPress. Очень действенный способ защиты сайта это изменение стандартной страницы входа в WordPress. По умолчанию на всех сайтах войти в WordPress можно по ссылке сайт.ru/wp-admin. При помощи iThemes Security можно спрятать страницу входа на сайт.

Для этого в настройках нажмите «Advanced», на вкладке «Спрятать страницу входа на сайт» нажмите «Configure Settings»: Затем поставьте галочку напротив надписи «Скрыть страницу входа в систему»:

Затем поставьте галочку напротив надписи «Скрыть страницу входа в систему»: Затем в поле напротив надписи «Ссылка на страницу входа» введите любое слово латинскими буквами, например vhodnasajt, и сохраните изменения.

Затем в поле напротив надписи «Ссылка на страницу входа» введите любое слово латинскими буквами, например vhodnasajt, и сохраните изменения. . Теперь только вы знаете, по какой ссылке можно войти в админку сайта. Естественно, это повышает безопасность WordPress. Важно! Запишите эту ссылку, если вы ее забудете, восстановить вход на сайт будет очень сложно. Включать эту опцию или нет, решать только вам. Я ее не использую.

. Теперь только вы знаете, по какой ссылке можно войти в админку сайта. Естественно, это повышает безопасность WordPress. Важно! Запишите эту ссылку, если вы ее забудете, восстановить вход на сайт будет очень сложно. Включать эту опцию или нет, решать только вам. Я ее не использую.

iThemes Security Pro. Платная версия плагина, которая обладает расширенными функциями защиты. Позволяет включить двух факторная аутентификация, запланированное сканирование вредоносных программ, интеграцию Google рекапчи, можно будет связаться с технической поддержкой плагина. Если у вас крупный, популярный сайт, возможно, стоит задуматься о покупке pro версии. На мой взгляд, стандартных настроек плагина вполне достаточно для обеспечения безопасности сайта. Если вы ищите плагины, которые могут обеспечить безопасность WordPress, iThemes Security лучшее решение. Благодаря гибким настройкам и широкому функционалу ваш сайт будет максимально защищен от взлома и атак ботов.

Если вы ищите плагины, которые могут обеспечить безопасность WordPress, iThemes Security лучшее решение. Благодаря гибким настройкам и широкому функционалу ваш сайт будет максимально защищен от взлома и атак ботов.

✓